Burp安全扫描Web应用

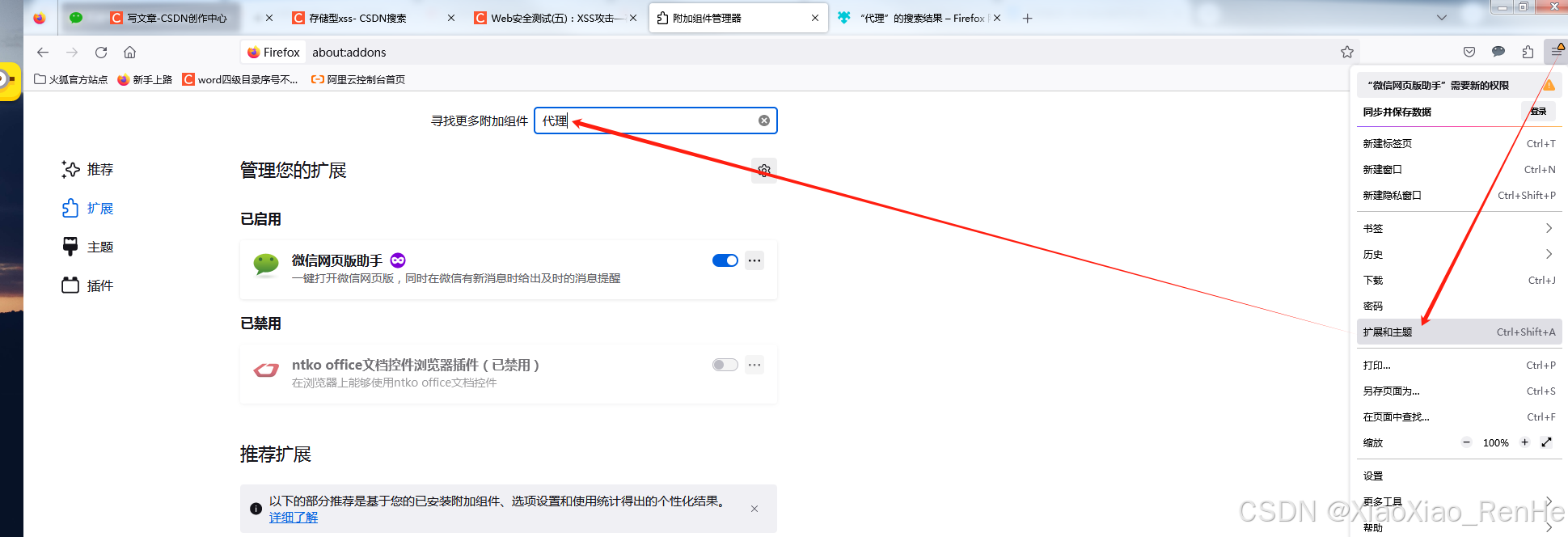

一、浏览器设置代理

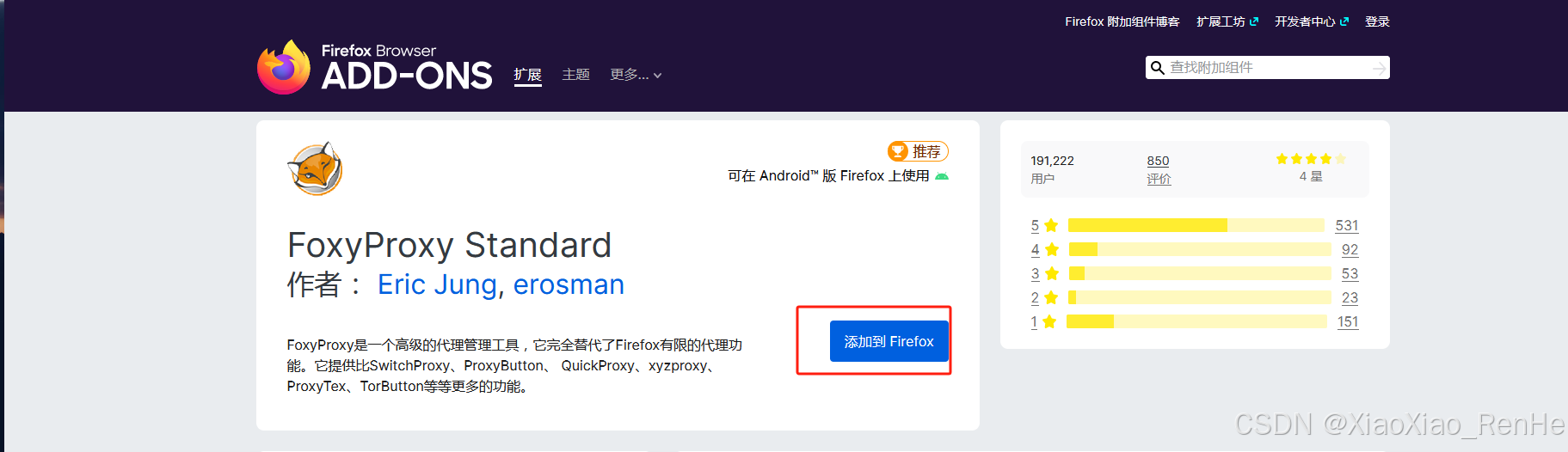

如下图所示,点击火狐浏览器的“扩展和主题”,搜索“代理”。

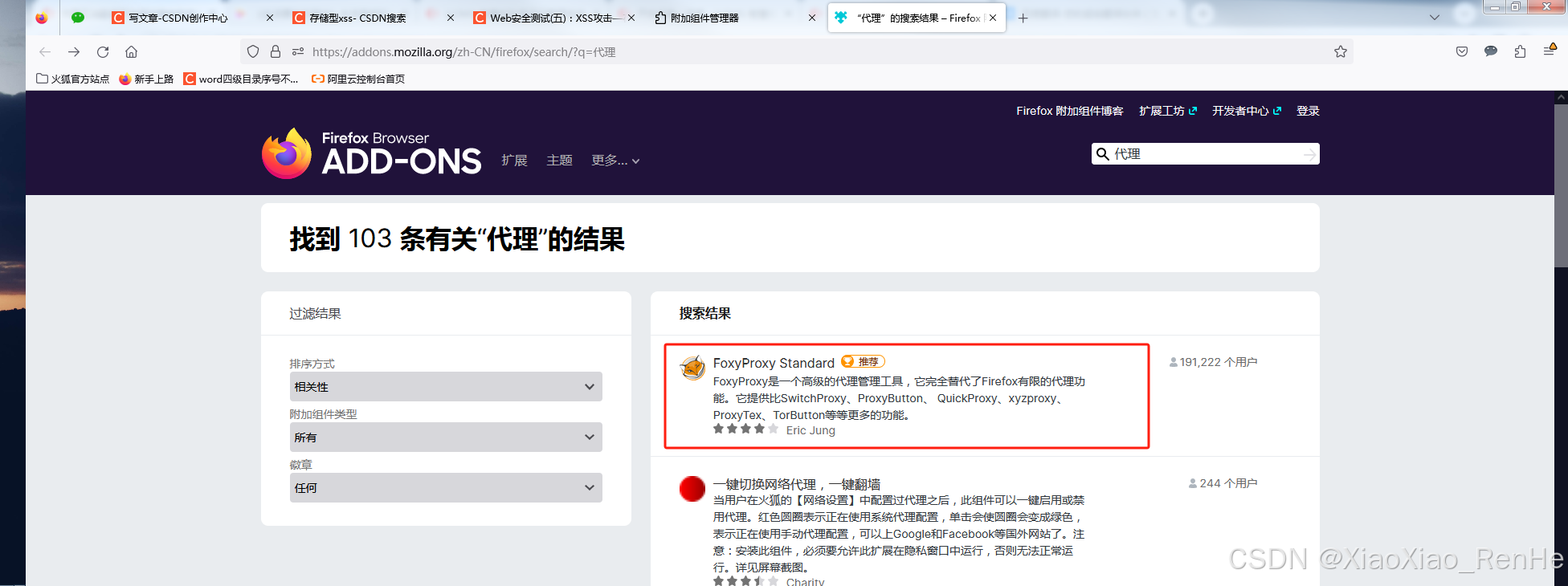

如下图所示,选择搜索到的第一个代理(选择任何一个都可以)。

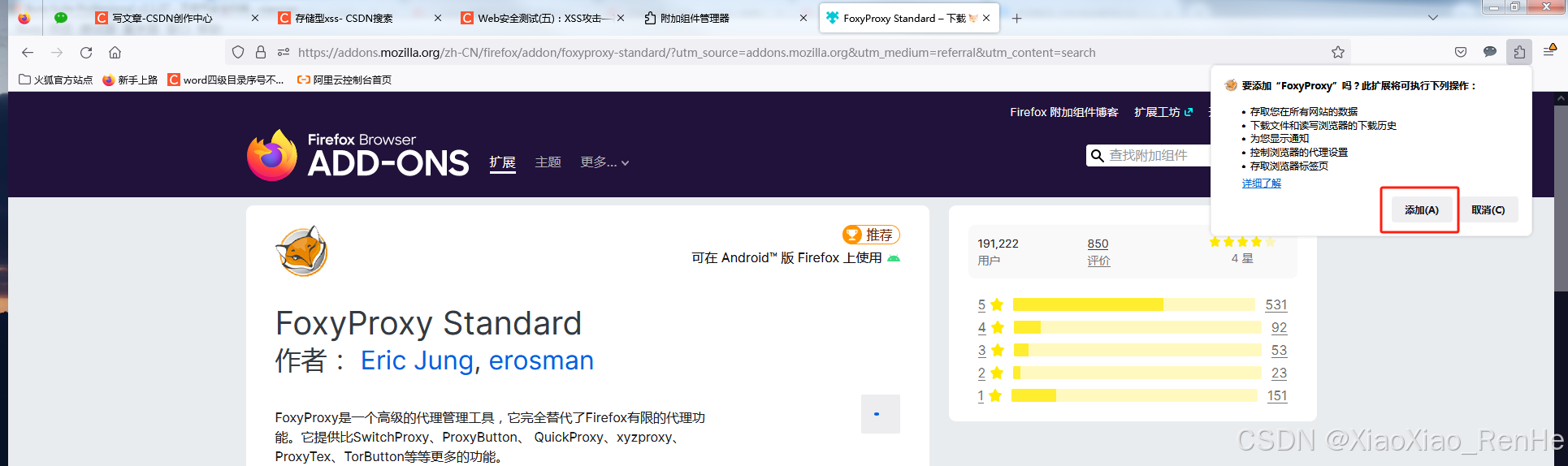

如上图所示,第一个点击后,进入如下页面,点击“添加到Firfox”按钮,并依次点击“添加(A)”、“好的(O)”。

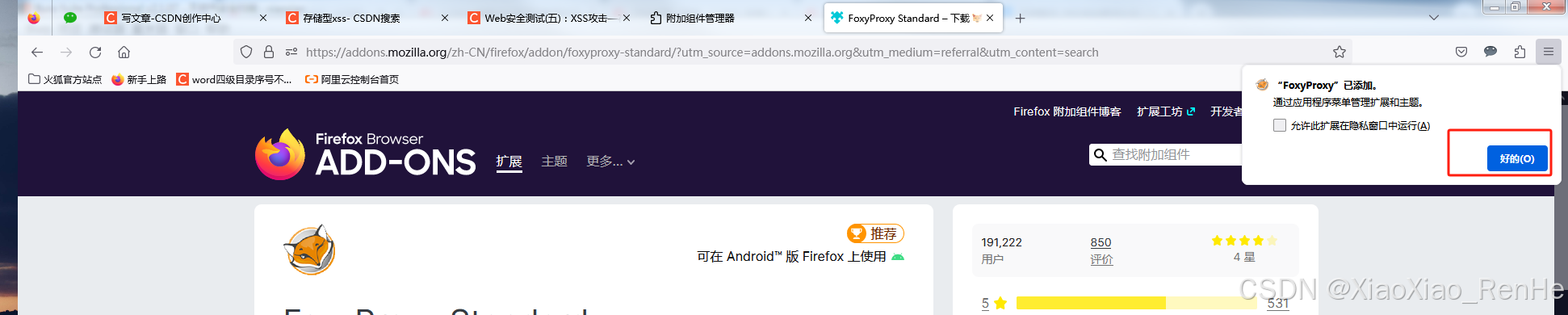

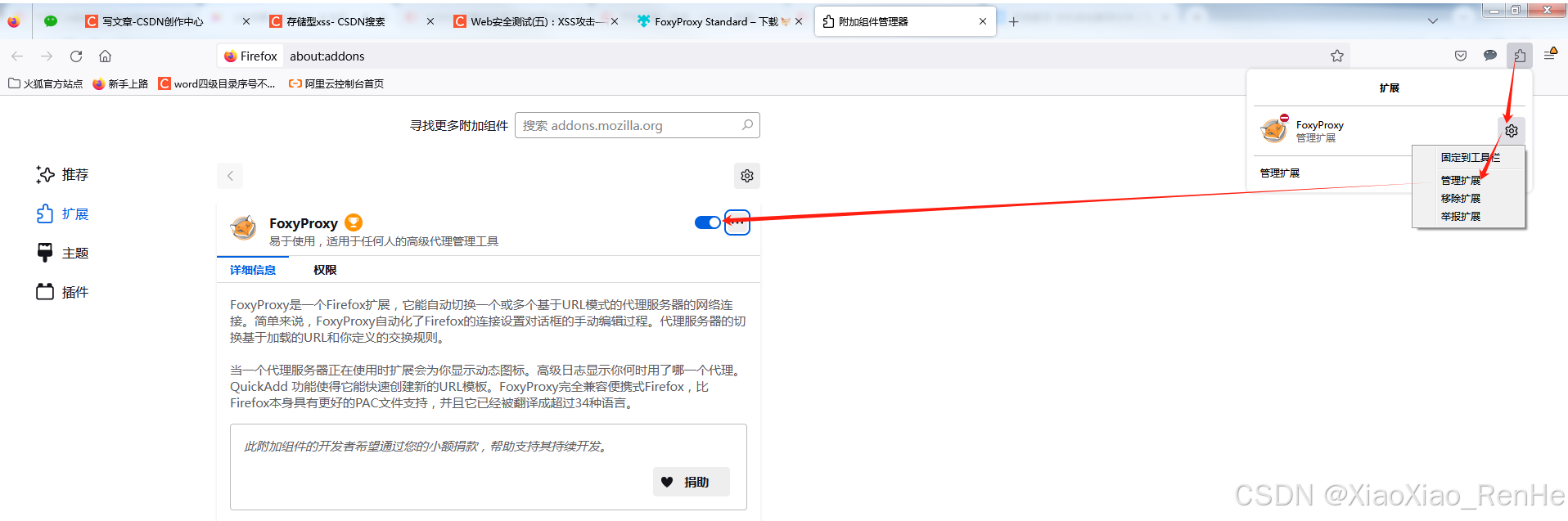

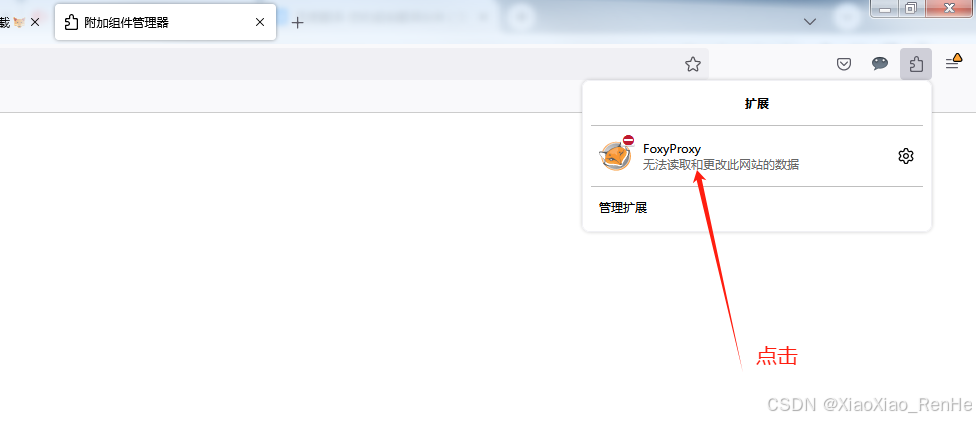

该插件添加好后,如下图所示,设置该代理插件权限。

如下图所示,点击该代理,进入代理启用、停用、设置页面。

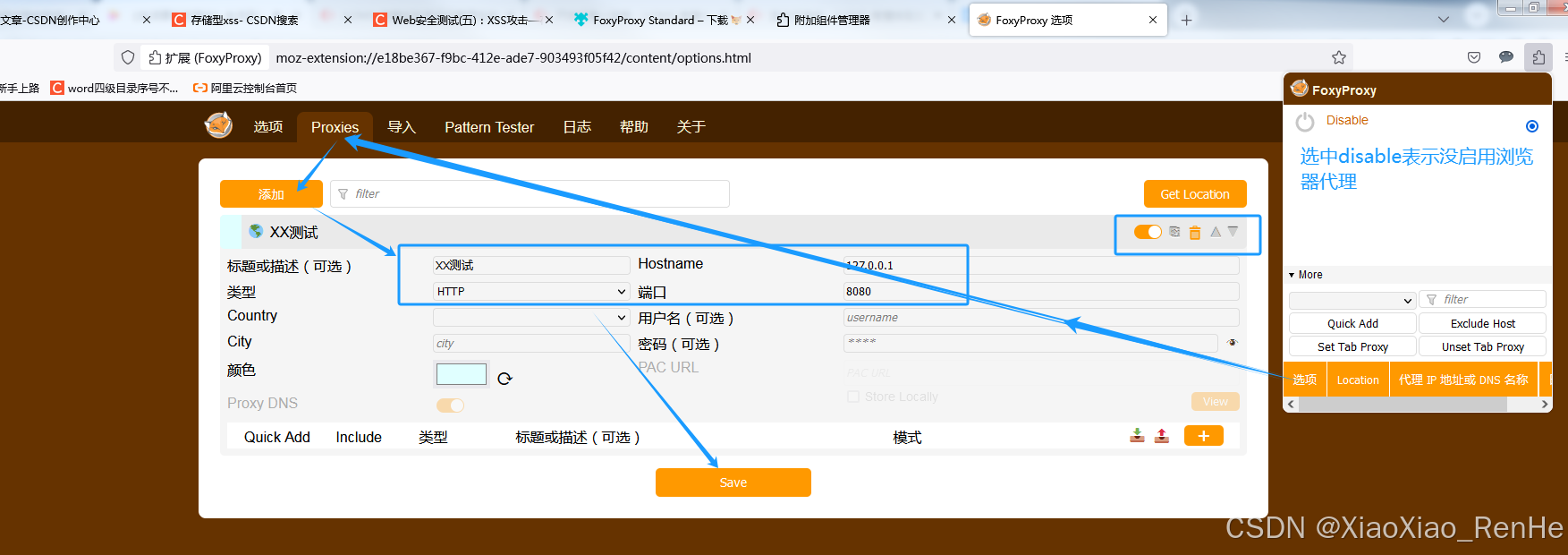

如下图截图所示,依次点击“选项”、“Proxies”、“添加”(填写如下内容),点击“save”按钮,则新代理新增成功。

如下截图所示,新代理新增成功后,再次进来,选中或选中“Disable”来启用新代理或停用新代理。

二、Burp注册

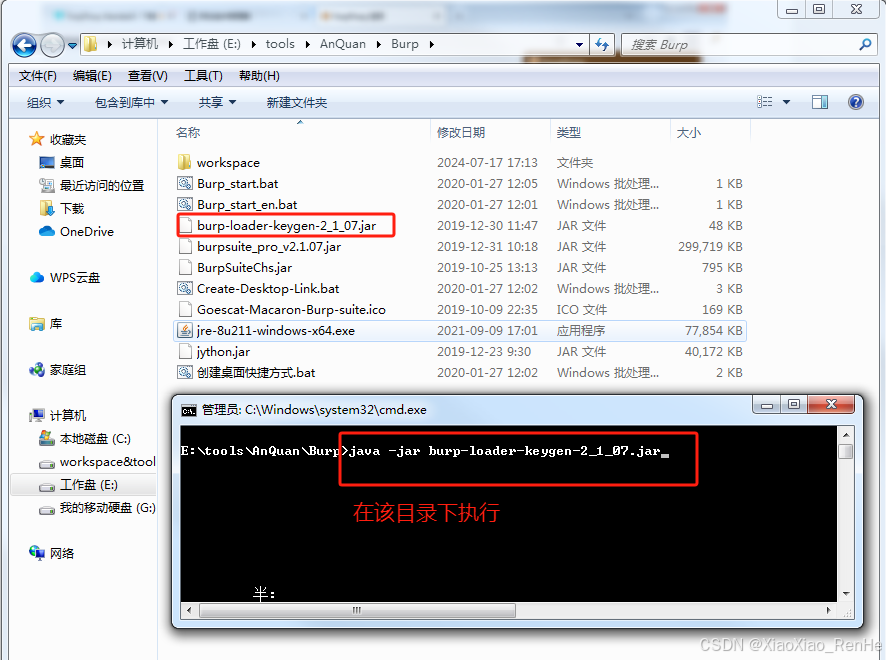

如下图所示,在burp注册机所在目录,打开cmd黑窗口,输入 java -jar burp-loader-keygen-2_1_07.jar【注意,burp需要jdk1.8及以上版本】。

具体操作过程见:Burp注册-CSDN博客

安装包下载见:https://download.csdn.net/download/XiaoXiao_RenHe/89550346

三、Burp设置

1、Burp设置中文显示

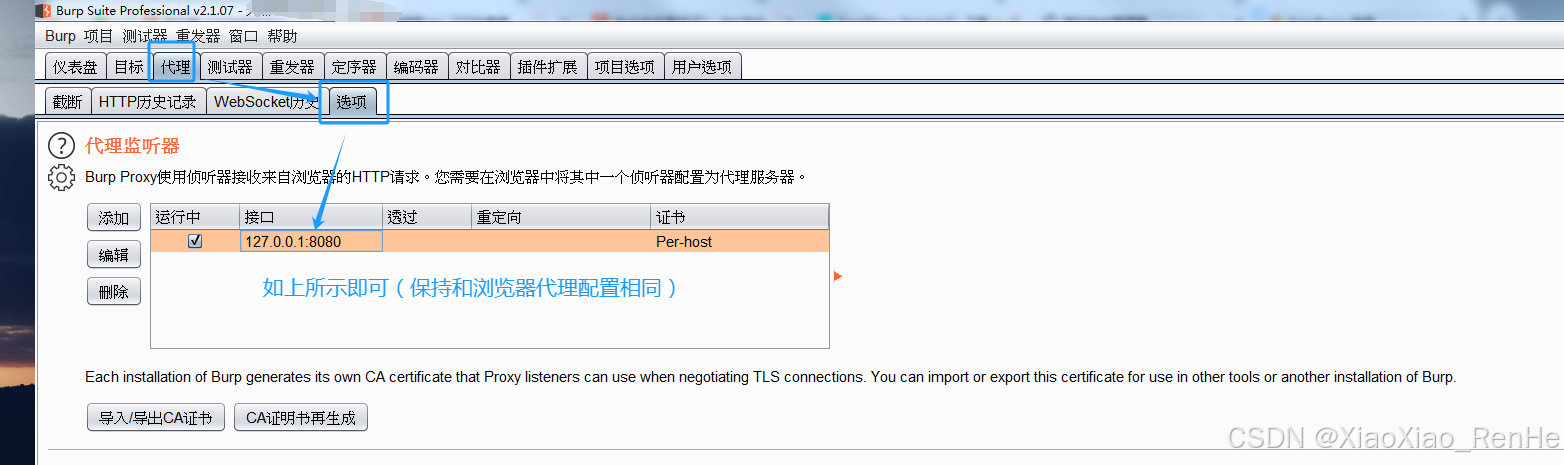

2、Burp设置代理

四、Burp抓包(要扫描安全的功能)

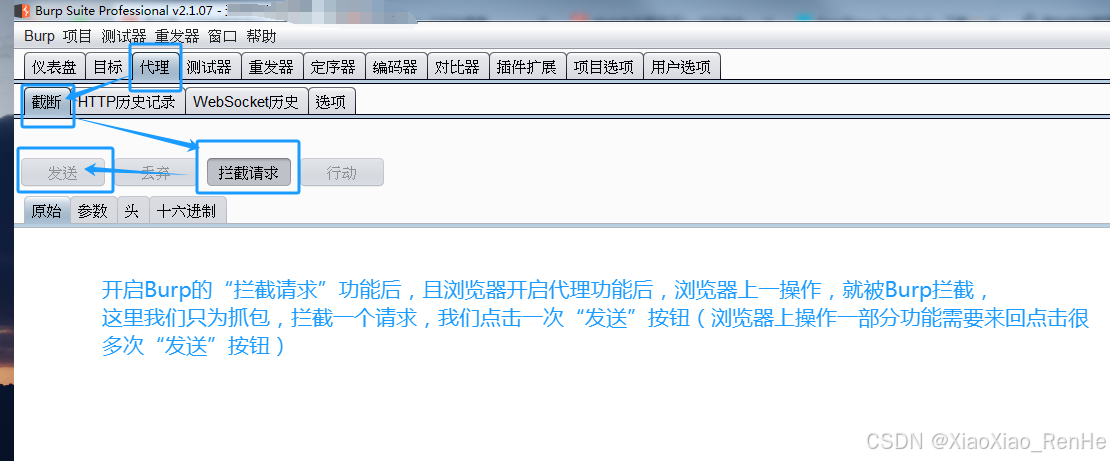

启用浏览器的代理后,启用Burp的代理后,且启用Burp的“拦截请求”功能后,确保当前浏览器只访问待测试的应用程序,浏览器上一操作,就会被Burp拦截,我们为了抓包,直接点击“发送”按钮(浏览器上操作一步,可能要点击多次“发送”按钮)。

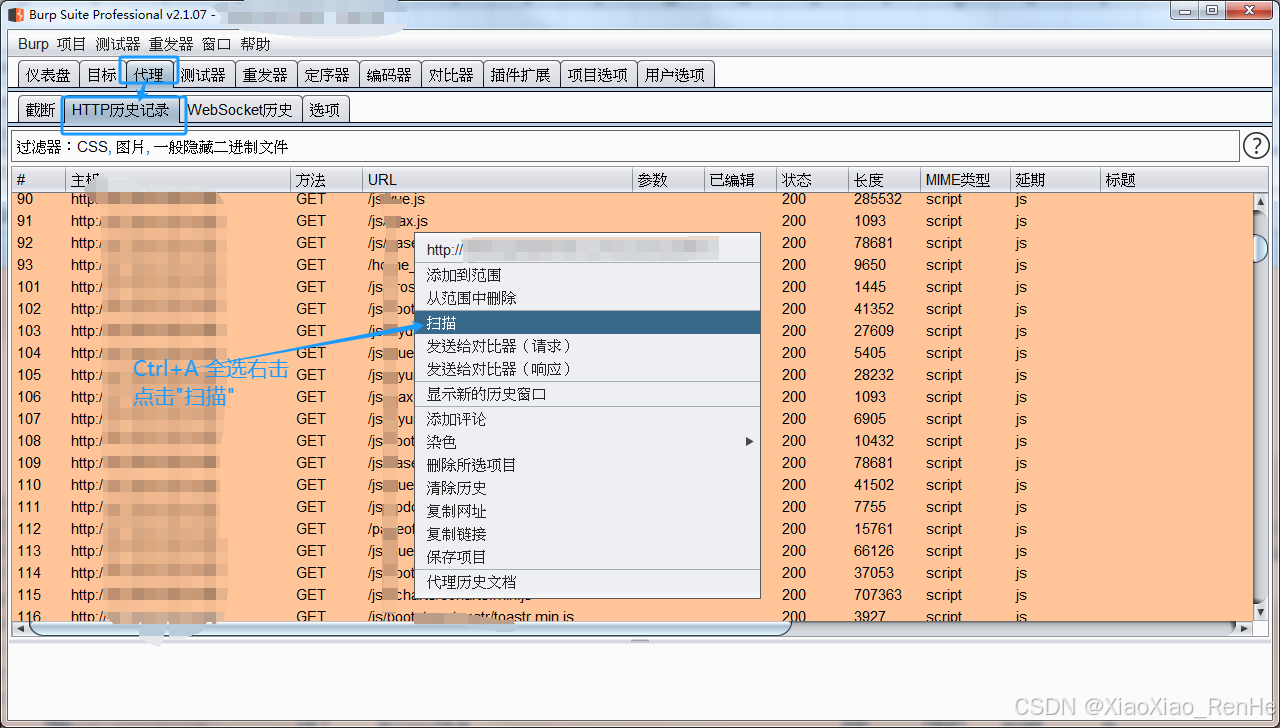

如下图所示,我们切换到“HTTP历史记录”页签,Ctrl+A全选刚才抓到的包,然后右击,选择“扫描”。

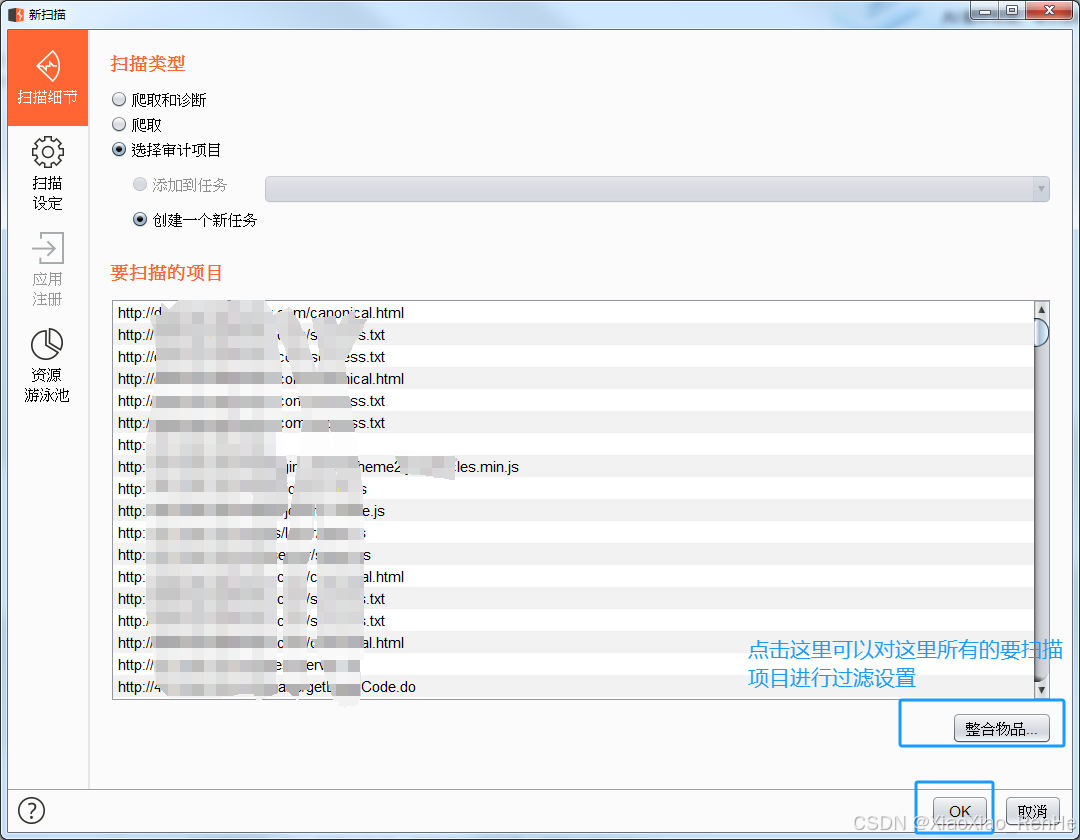

如下图所示,点击“整合物品”,可以过滤掉无需扫描的链接,点击“OK”后,进行安全扫描。

五、Burp安全扫描

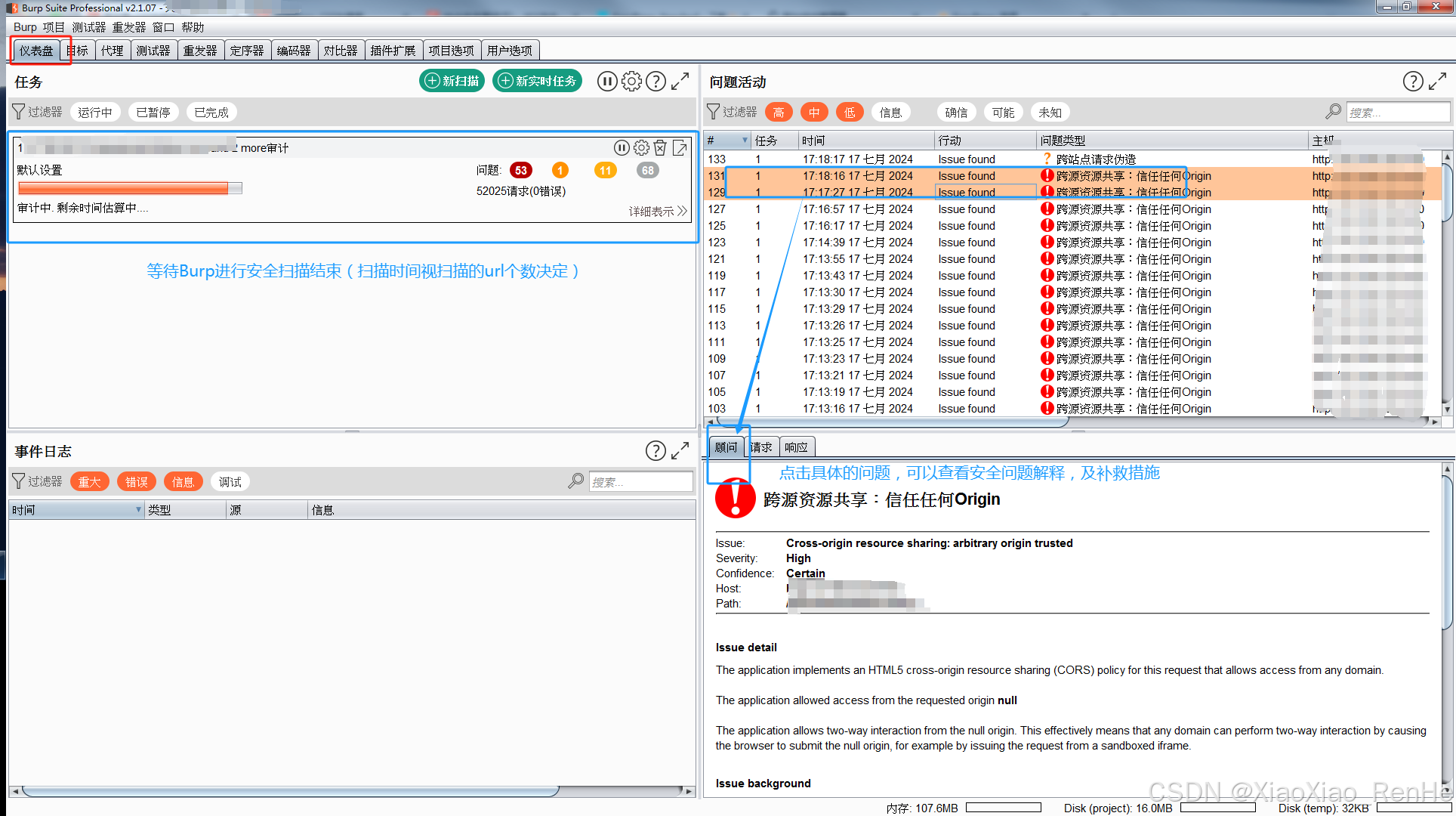

如下图所示,加入扫描任务后,就等待扫描结束(可能时间比较长)【注意此种扫描方式用于测试环境,因为扫描时会进行攻击尝试,会给测试环境添加好多测试数据】。

注意:感觉具体的安全测试时,可以Burp抓包后,右击选择“扫描”,进行该url的安全测试。

六、Burp安全问题查看及解决建议

如下图所示,点击“顾问”页签,可以查看安全问题描述、该安全问题示例、建议解决方法、该安全问题分类。

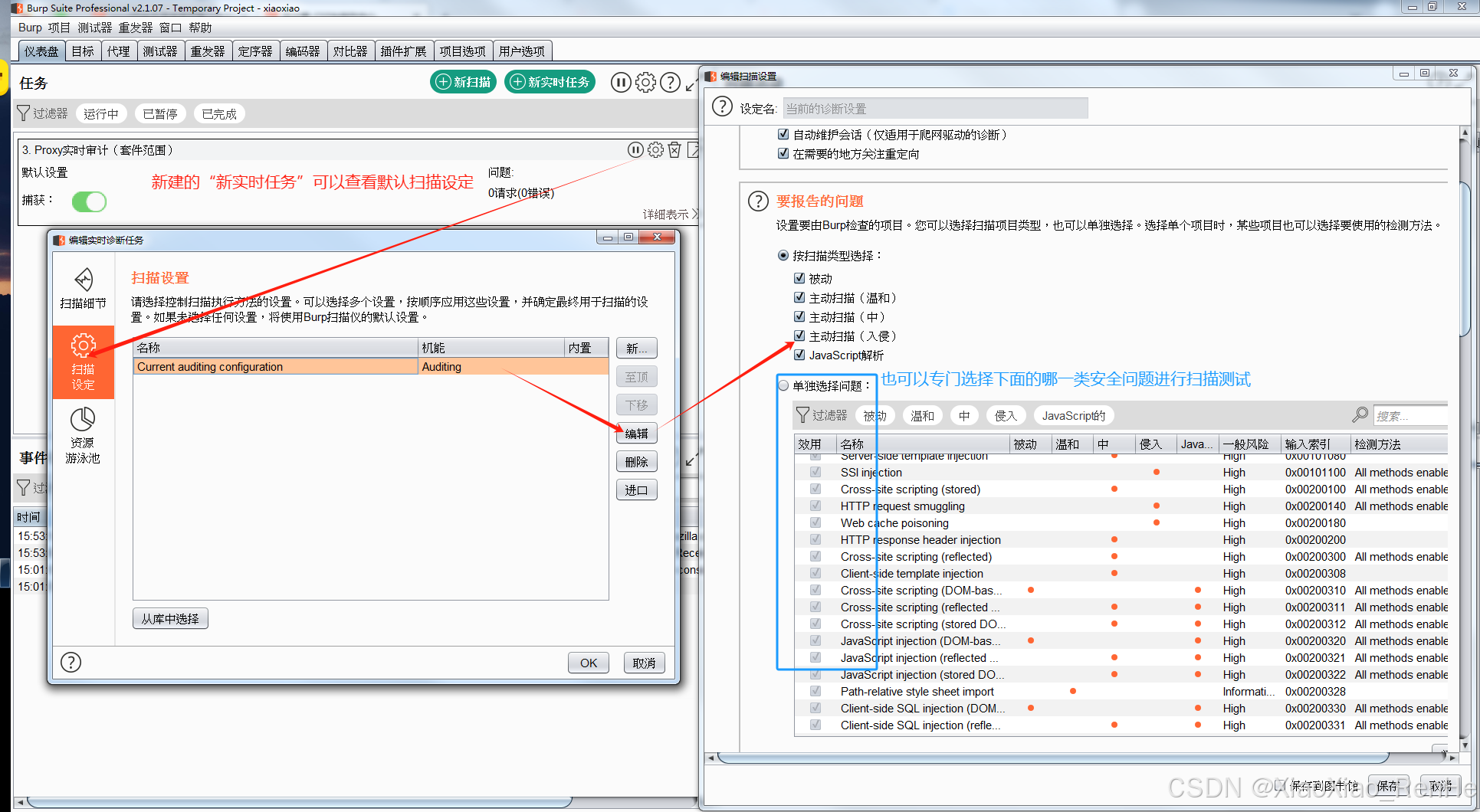

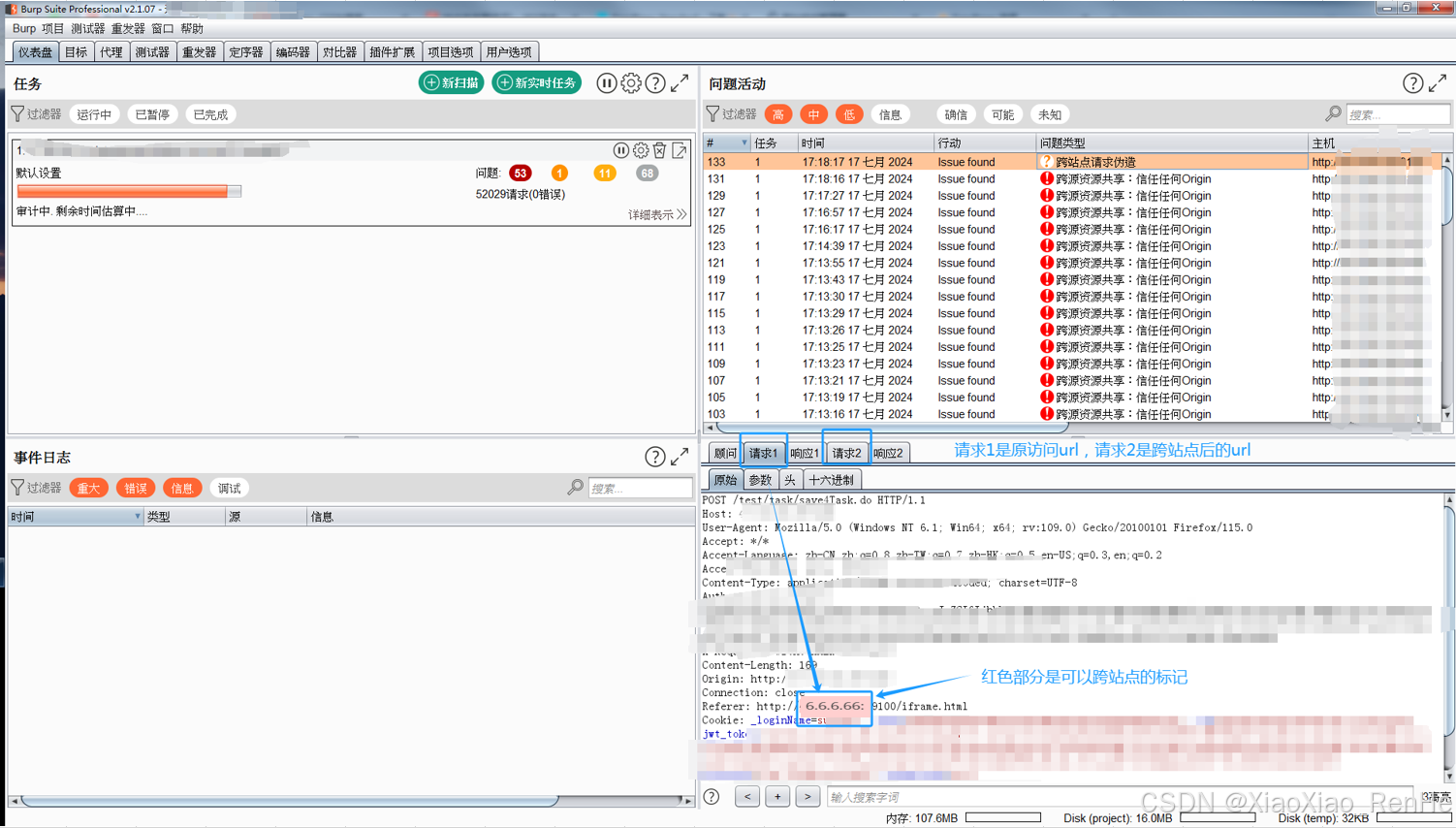

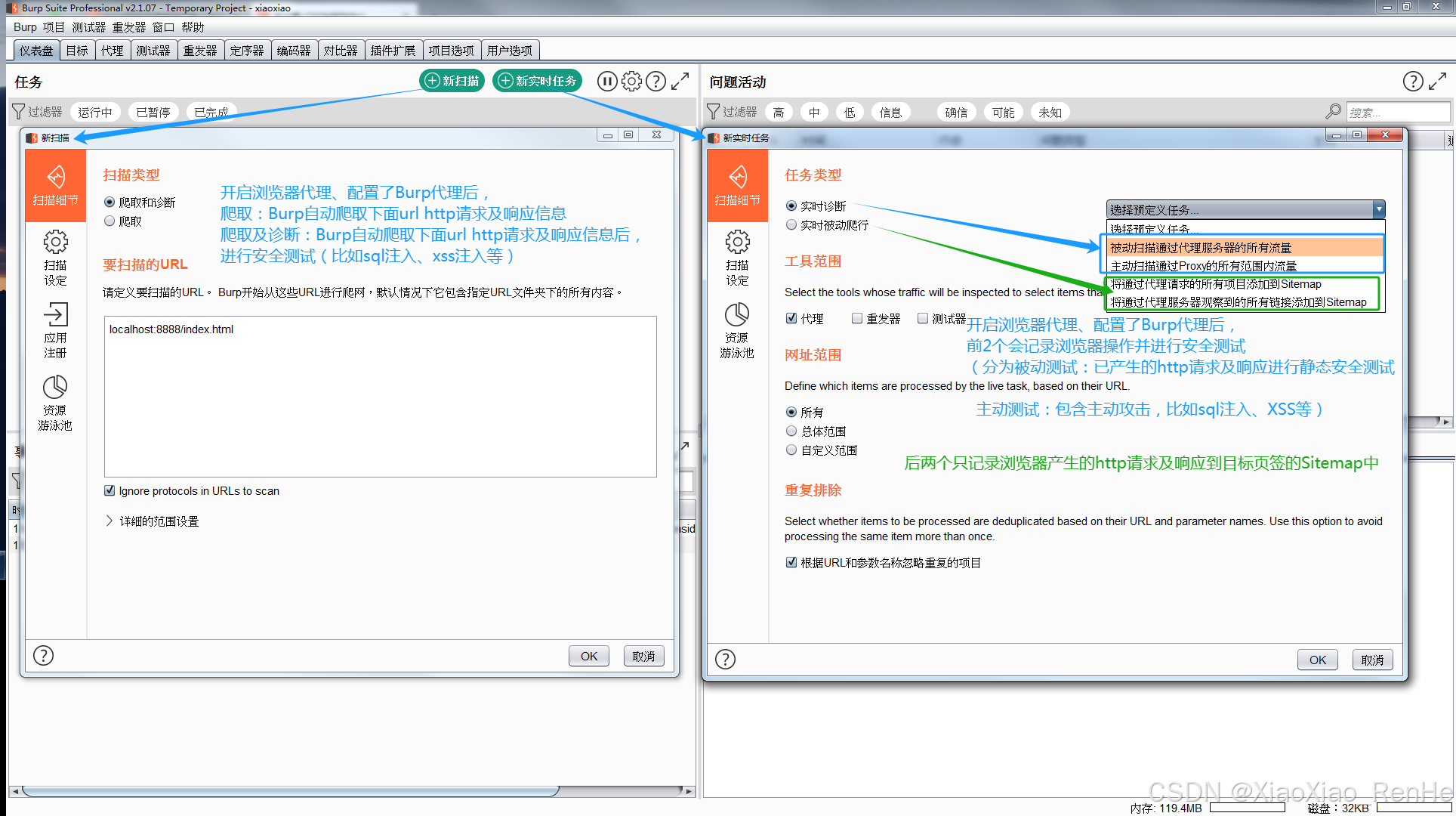

七、Burp新扫描&新实时任务

Burp新建扫描和新建实时任务如下图所示,浏览器启用了代理、Burp配置了代理后,“新扫描”:Burp配置url及应用注册后,默认自动扫描url,选择“爬取和诊断”时:收集自动扫描url的请求及响应,并进行安全测试(如sql注入、XSS等);选择“爬取”时:仅仅收集自动扫描url的请求及响应。

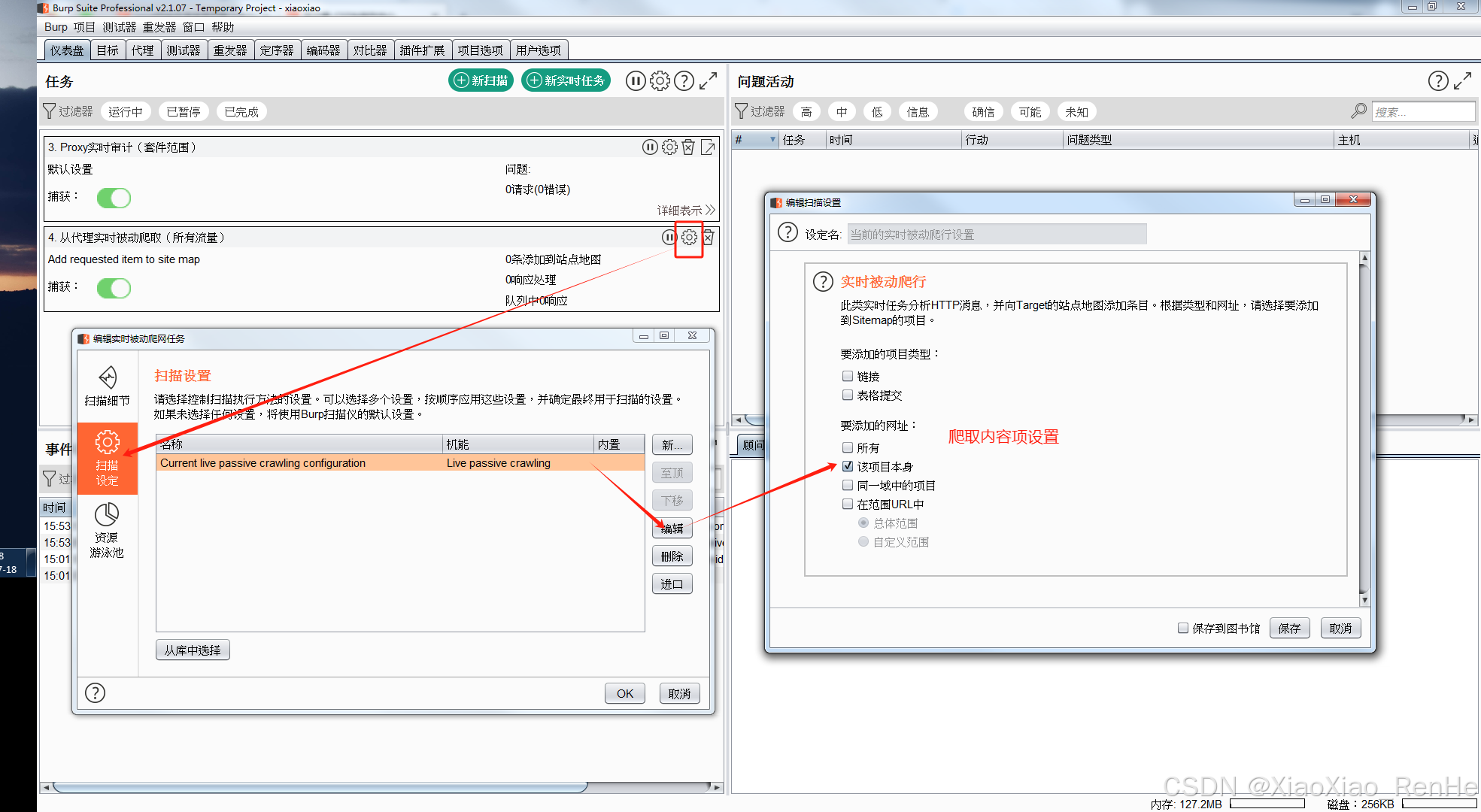

“新实时任务”,为“实时诊断”时:分为主动测试和被动测试,主动测试:Burp会将浏览器操作产生的请求及响应,进行安全测试(如sql注入、XSS等,会操作系统数据,所以一般用于测试环境);被动测试:Burp会将浏览器操作产生的请求及响应进行检查,是否存在静态漏洞问题(不影响系统,可以用于生产环境安全测试);注意一般主动测试、被动测试都应该测试。为“实时被动爬取”时:Burp会将浏览器操作产生的请求及响应记录到“目标”页签的“网站地图”中。

(“新实时任务”的“主动扫描通过Proxy的所有范围内流量”默认添加后,不知道为啥没用)。

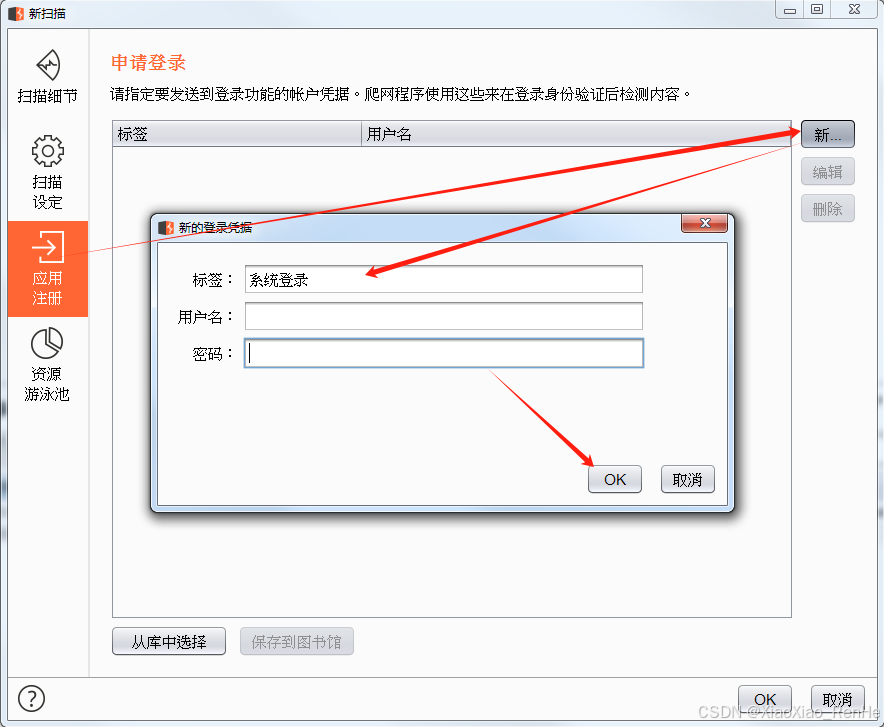

其中,“应用注册”如下图所示(记录了系统登录用户名密码后,不知道使用时为啥没作用)。

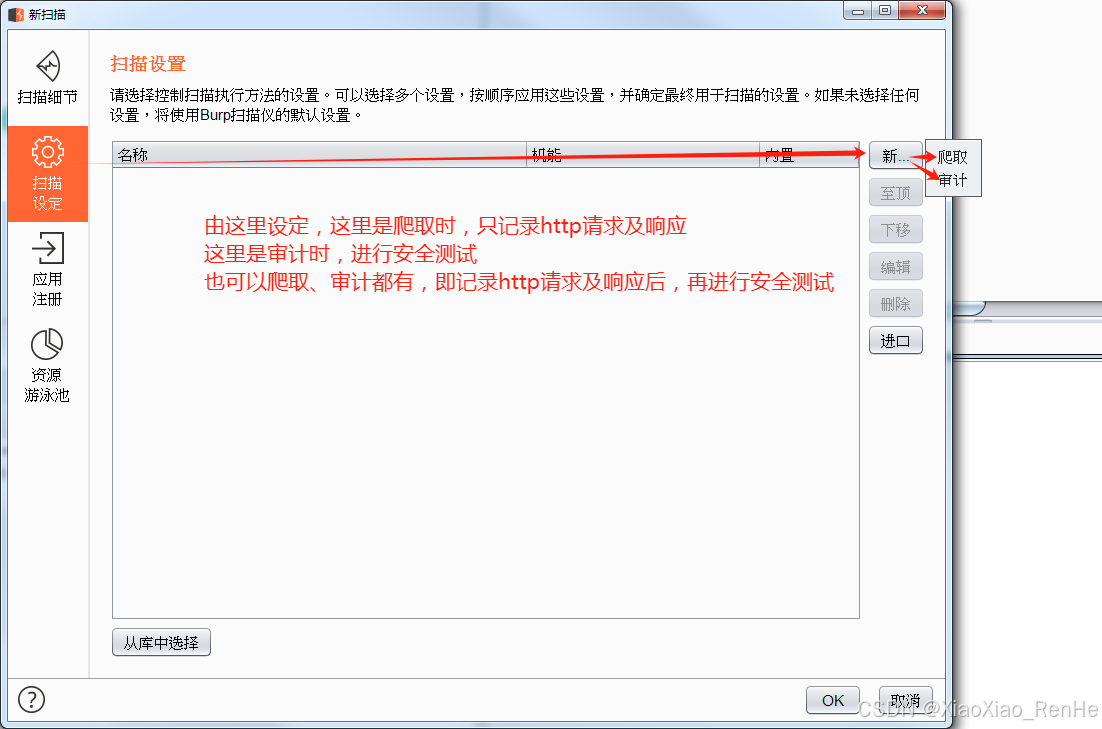

注意:其实上面的都是使用默认设置,可以进行相应调整。

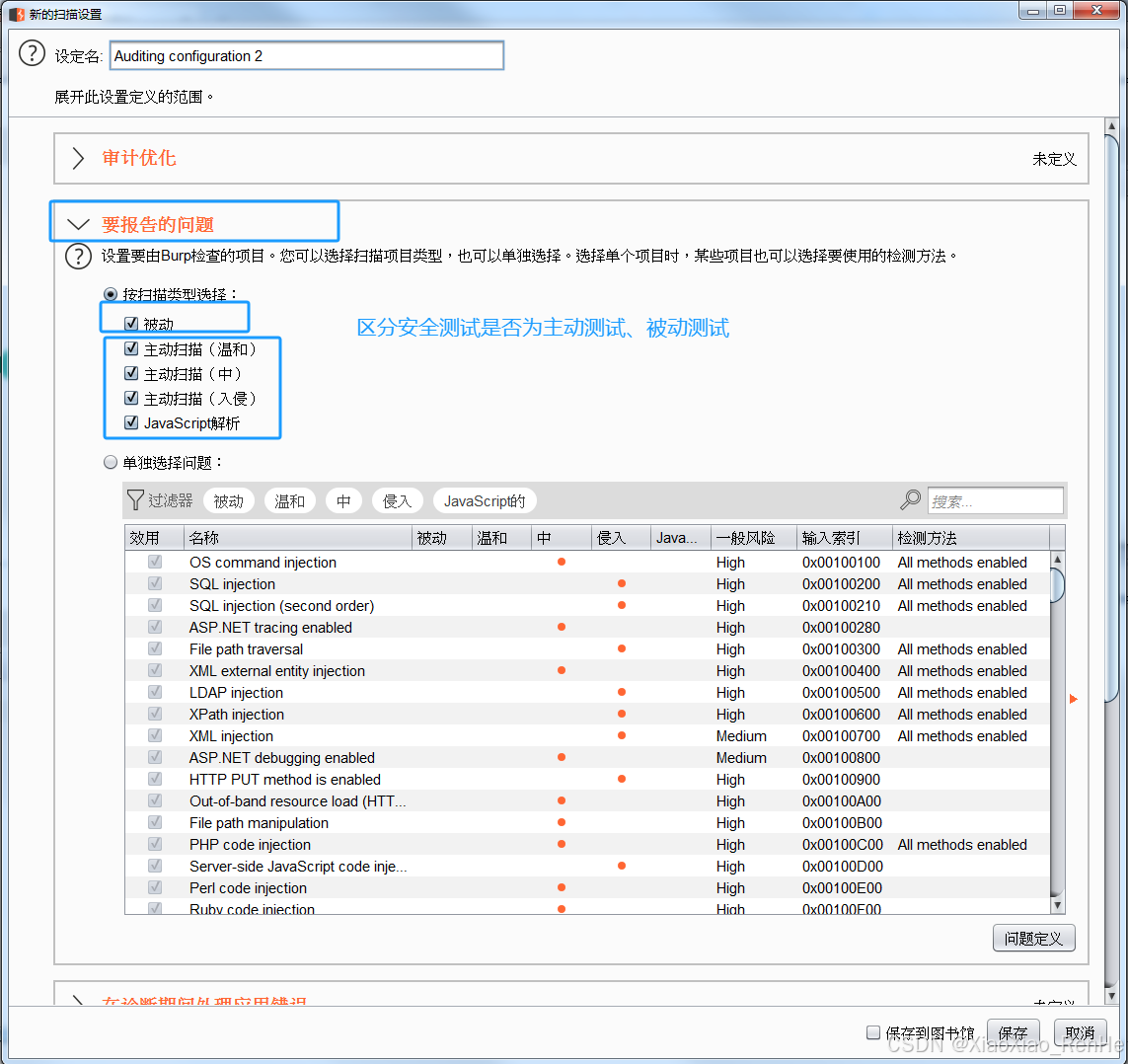

如上图所示,点击新增“审计”后,进入安全测试配置页面,如下图所示,可以区分主动测试、被动测试。

对于新建的默认“新扫描”或“新实时任务”,可以查看扫描设定(安全测试项或爬取内容项),如下图所示。